在本指南中,我们将完成创建加密持久实时 Kali USB 的步骤。 Kali Linux 可能是最流行的渗透测试发行版。 但是,由于它是滚动发布且本质上不稳定,因此不建议将其作为日常驱动程序运行。

设置加密持久实时 Kali USB 的步骤

建议使用“实时”安装,当涉及到 Kali Linux 时,最好在 U 盘上。 这不仅可以防止您的主系统崩溃,还可以让您拥有一个便携式 Kali Linux 系统,您可以将其插入任何计算机并从 USB 启动以使其准备就绪! 我们还将在此模块中学习如何加密 USB 以增加安全性!

1. 下载 Live ISO

首先你需要从这里下载 Kali Live ISO。 下载 ISO 映像后,您可以使用以下命令验证其完整性:

sha256sum -c kali-linux-2020.4-live-amd64.iso.txt.sha256sum kali-linux-2020.4-live-amd64.iso: OK

输出表明我们一切顺利,因此我们现在可以继续下一步!

2.选择U盘

接下来,我们需要格式化我们要刻录 ISO 的 USB。 为此,我们将使用 gparted,它让我们可以使用 GUI 界面轻松完成此操作。

转到 Gparted 并从右上角的选择菜单中选择您的 U 盘。

3. 将 USB 格式化为 EXT4

接下来,我们需要将 U 盘格式化为标准的 Ext4 分区类型。 为此,右键单击您现有的文件系统 >> 格式 >> Ext4

4. 应用我们的更改

接下来,我们需要应用我们的更改

第 3 步应用我们的更改

第 3 步应用我们的更改完成后,我们应该得到以下提示:

完成格式化

完成格式化一旦应用了所有更改,我们就可以进入下一步。

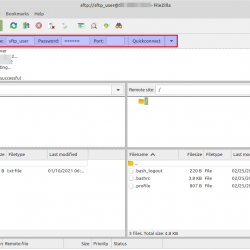

5. 将我们的 ISO 刻录到 USB

接下来,我们将把 ISO 刻录到我们的 USB 设备上。 首先,我们需要使用 lsblk 命令来定位我们的 USB:

$ lsblk NAME MAJ:MIN RM SIZE RO TYPE MOUNTPOINT sda 8:0 0 1000204886016 0 disk ├─sda1 8:1 0 1073741824 0 part /boot/efi ├─sda2 8:2 0 994832285696 0 part /var/lib/lxd/storage-pools/default └─sda3 8:3 0 4295180288 0 part [SWAP] sdb 8:16 1 61530439680 0 disk

在这里,我们的 USB 设备由块设备表示: 数据表 (您可以在此处找到有关如何定位 USB 块设备的更多详细信息)

接下来我们 光盘 进入包含我们的 ISO 文件的目录,并使用 dd 命令将其刻录到我们的 U 盘上:

$ sudo dd if=kali-linux-2020.4-live-amd64.iso of=/dev/sdb bs=4M oflag=sync status=progress

这里我们使用了非常危险的 日 命令,又名磁盘销毁命令。 让我们解释一下这个命令的部分:

- dd – 这是我们的磁盘销毁命令

- if – 要读取的文件,在这种情况下是我们的 ISO 文件: kali-linux-2020.4-live-amd64.iso

- of – 要写入的文件,在本例中是我们的块设备 /开发/sdb

- bs – 字节大小,即一次读/写的字节数,在我们的例子中是 4M

- oflag – 指示 dd 命令如何根据传递的标志值写入图像,在这种情况下,我们已经传递了值 同步 在每个输出块之后有效地同步

- 状态 – 它打印传输统计信息,在这种情况下由 进步 旗帜

准备好 USB 设备后,我们现在可以进行下一步

6. 创建分区

接下来,我们需要在 USB 驱动器上创建一些分区。 为此,我们将使用 GNU Parted! 您可以使用以下命令启动它:

$ sudo parted

接下来,我们需要选择我们的 USB 块设备:

(parted) select /dev/sdb

您现在可以使用以下命令打印有关 USB 的信息:

(parted) print

(parted) print Model: SanDisk Ultra USB 3.0 (scsi) Disk /dev/sdb: 61.5GB Sector size (logical/physical): 512B/512B Partition Table: msdos Disk Flags: Number Start End Size Type File system Flags 1 32.8kB 3516MB 3516MB primary boot, hidden 2 3516MB 3517MB 754kB primary

如我们所见,我们有 2 个磁盘标志。 现在,我们将创建一个新的未定位分区,包括从下一个空闲块元素开始的整个可用磁盘。 在这里,我们最后占用的块以 3517MB 结束,所以我们将从那里开始直到磁盘的末尾,即 61.5GB。

(parted) mkpart primary 3518 61.5GB

有了这个,我们应该准备好我们的新分区,可以通过以下方式验证:

(parted) print

(parted) print Model: SanDisk Ultra USB 3.0 (scsi) Disk /dev/sdb: 61.5GB Sector size (logical/physical): 512B/512B Partition Table: msdos Disk Flags: Number Start End Size Type File system Flags 1 32.8kB 3516MB 3516MB primary boot, hidden 2 3516MB 3517MB 754kB primary 3 3518MB 61.5GB 58.0GB primary lba

现在要保存并退出,您只需输入:

(parted) quit

有了这个,我们准备好进入下一步

7. 创建加密持久的实时 Kali USB

此时,我们的块设备应该类似于:

$ lsblk NAME MAJ:MIN RM SIZE RO TYPE MOUNTPOINT sda 8:0 0 931.5G 0 disk ├─sda1 8:1 0 1G 0 part /boot/efi ├─sda2 8:2 0 926.5G 0 part /var/lib/lxd/storage-pools/default └─sda3 8:3 0 4G 0 part [SWAP] sdb 8:16 1 57.3G 0 disk ├─sdb1 8:17 1 3.3G 0 part ├─sdb2 8:18 1 736K 0 part └─sdb3 8:19 1 54G 0 part

看看我们的 USB 块设备现在有 3 个分区了吗? 现在,我们将使用 LUKs Encryption 加密 USB:

$ sudo cryptsetup --verbose --verify-passphrase luksFormat /dev/sdb3 $ sudo cryptsetup luksOpen /dev/sdb3 my_usb

在这里,系统会提示您输入密码来加密您的 USB。 完成后,它将创建一个 ‘crypto_LUKS’ USB 上的超级块签名。

接下来,我们需要创建一个 ext4 文件系统并将其标记为“持久性”,如下所示:

$ sudo mkfs.ext4 -L persistence /dev/mapper/my_usb $ sudo e2label /dev/mapper/my_usb persistence

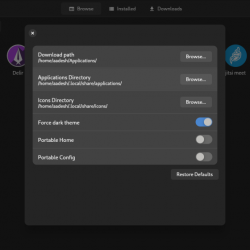

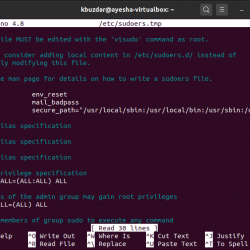

接下来,我们需要创建一个挂载点来挂载我们的加密分区并创建我们的 持久化配置文件 文件,然后卸载相同的。 为了省去写作的痛苦 sudo 一次又一次,我们可以切换到root:

$ sudo su

然后,我们需要输入以下命令:

# mkdir -p /mnt/my_usb/ # mount /dev/mapper/my_usb /mnt/my_usb # echo "/ union" > /mnt/my_usb/persistence.conf # umount /dev/mapper/my_usb

最后我们需要 close 通向我们的加密持久分区的通道:

# cryptsetup luksClose /dev/mapper/my_usb

或者

$ sudo cryptsetup luksClose /dev/mapper/my_usb

此时,我们的 USB 应该准备好了,我们可以从中启动了!

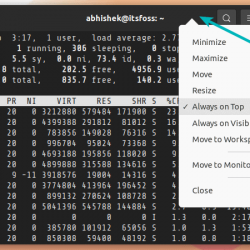

8. 从 USB 启动 Kali

启动到 USB 后,选择 Live USB 加密持久性 从启动菜单。

选择 Live USB 加密持久性 从启动菜单

选择 Live USB 加密持久性 从启动菜单接下来,系统会提示您输入密码,一旦输入成功,您的 Kali 系统就会启动并运行!

Kali Linux 从实时、持久、加密的 ISO 启动

Kali Linux 从实时、持久、加密的 ISO 启动结论

由于加密,我们创建的 USB 可能会有点慢。 然而,它是一个非常方便的工具包,可以随身携带,你可以在你的口袋里有一个黑客野兽而没有人知道!